1 背景概述

WEB應用漏洞導致的入侵時有發生,掃描器和WAF並不能解決所有的問題,於是嘗試在主機側針對PHP環境做了一個防御方案。很榮幸的邀請到TSRC部分白帽子做了一次對抗演習,本文主要分享一下防御思路。

防御方案主要想解決的問題是getshell、主機敏感文件洩漏等問題。於是乎出了下面這樣一個題目:部署了防御方案的Nginx + PHP 的WEB環境,提供一個上傳入口,可上傳任意文件。找到WEB目錄下的一個flag文件讀取到內容即算突破。

2 PHP擴展

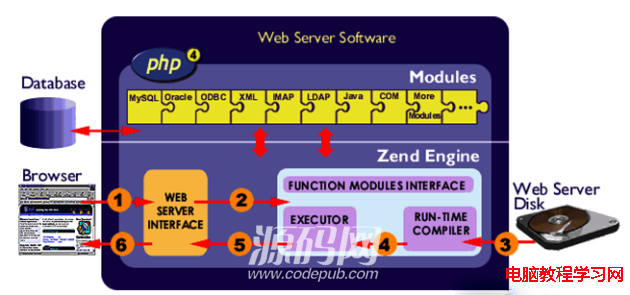

防御方案使用了PHP擴展來完成阻斷。PHP內核支持C/C++開發一些擴展功能,並且提供了一個框架 – ext_skel幫助生成基本的代碼簡化開發,由於PHP擴展並不涉及底層的資源管理,所以編寫一個PHP擴展和編寫一個C應用程序是一樣的。下圖展示了PHP擴展所處的結構層次,擴展位於PHP內核ZEND 和 PHP應用層代碼之間,那麼利用PHP擴展可以:

1) 監控PHP應用層代碼的執行細節,包括執行CGI、函數名、參數等;

2) 調用PHP內核ZEND提供的API接口,包括禁用類、修改配置選項等。

3 相關知識

3.1 HOOKPHP代碼

PHP是解釋型語言,代碼被翻譯為中間字節碼由ZEND引擎解析執行。PHP把中間字節碼稱之為OPCODE,每個OPCODE對應ZEND底層的一個處理函數,ZEND引擎最終執行這個處理函數。實現HOOK功能只需要改變HOOK OPCODE對應的處理函數即可,而ZEND預先就提供了一個現成的接口:zend_set_user_opcode_handler。防御方案只需要HOOK以下三個OPCODE:

ZEND_INCLUDE_OR_EVAL — eval、require等

ZEND_DO_FCALL — 函數執行system等

ZEND_DO_FCALL_BY_NAME — 變量函數執行 $func = “system”;$func();

舉例:

ZEND_DO_FCALL這個OPCODE對應的功能是函數調用,如果需要HOOK所有的函數調用:

1) 在模塊初始化函數中使用zend_set_user_opcode_handler修改ZEND_DO_FCALL新的處理函數為mysub:

PHP_MINIT_FUNCTION(phpips){

zend_set_user_opcode_handler(ZEND_DO_FCALL, mysub);

return SUCCESS;

}

2) 在自定義函數中實現自己需要的功能並返回原來的處理函數:

void mysub(){

自定義功能;

return ZEND_USER_OPCODE_DISPATCH;

}

3.2 ZEND接口

HOOK之外還需要獲取一些基本信息或功能,比如:

1) 獲取執行的PHP腳本名,可調用ZEND的接口zend_get_executed_filename:

char *cgi_name = (char*)zend_get_executed_filename(TSRMLS_C);

2) 禁用一些類庫,可使用zend_disable_class接口;

ZEND提供了很多豐富的接口,可根據需求選擇調用。

3.3 數據結構

PHP是弱類型語言,其上層並不區分變量類型,變量底層對應的是一個union結構體,以php-5.3.6版本舉例,結構體在Zend/zend.h文件中定義;內容如下:

typedef union _zvalue_value {

long lval; /* longvalue */

double dval; /* double value */

struct {

char *val;

int len;

} str;

HashTable *ht; /* hash table value*/

zend_object_value obj;

} zvalue_value;

PHP是在底層區分開了變量類型;在union結構體中有個非常重要的結構體HashTable,PHP中的數組結構就是利用HashTable這個結構體實現,如果變量是個數組,獲取變量內容需要遍歷這塊HashTable,數據結構這塊不做太多介紹。ZEND底層用zval這個結構體存儲變量,同時ZEND提供了幾個宏可以方便的轉換zval到具體的數據類型,比如把zval類型轉換為字符串 – zval el; Z_STRVAL_P(el),常用的還有:

Z_LVAL_P、Z_DVAL_P、Z_ARRVAL_P等,以上宏列表在 Zend/zend_operators.h有定義。

4 規則策略

4.1 基本思路

我們需要解決的問題是getshell、主機敏感文件洩漏等問題。如果限制住PHP腳本執行命令 和 翻閱文件的功能,就達到了目的。同時,由於讀取文件的接口非常多,使用場景也較多,因此采取禁用打開目錄接口來側面達到禁止翻閱文件的目的,不能遍歷目錄便無法得到文件名,可以有效的達到目標。故最終形成的最終策略如下:

1) 禁用掉執行命令的接口

2) 禁用掉打開目錄的接口

禁用函數有一些需要注意的問題:

1) PHP接口還是比較繁多復雜的,除了system、exec、opendir、scandir常用函數之外,一些生僻函數比如glob等函數都要考慮全面,另外還有一些回調函數、反射類(PS:部分考慮不全被blackeye和雪人繞過)

2) PHP SPL提供的一些類庫有文件管理的功能,也需要禁止,比如DirectoryIterator(不過好像沒有白帽子使用過SPL)

4.2 對抗變形

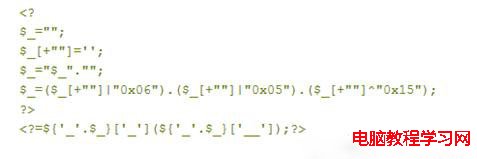

PHP使用assert或preg_replace /e執行代碼,調用zend_get_executed_filename獲取的PHP腳本名中會帶有辨別標識,assert對應的是assert code,preg_replace對應的是regexp code;當發現這些特殊的腳本執行了system等4.1中提高的高危函數直接阻斷。以下圖的nonalphanumeric -webshell舉例:

變形webshell解析後的形式和$_GET[1]($_GET[2])類似,比如傳入1=assert&2=system(whoami)執行代碼,PHP擴展層監控到system函數執行,並且發現PHP腳本名帶regexp code標識,清晰的知道是preg_replace的代碼執行了調用了system,阻斷system。Assert函數同理。總結:擴展並不關注在靜態層如何編碼運算或加密,擴展只監控最後的行為,所以可以很好的解決目前的變形難題。

圖2nonalphanumeric – webshell

4.3 減少誤殺

有時正常的PHP腳本也需要用到命令執行的功能,如何保證其正常運行,不被我們的防御策略阻斷呢?這裡提供三種思路:

1) 寫入權限和執行命令權限互斥

考慮到入侵者利用上傳漏洞或者其他0DAY getshell得到的文件大多會有W寫權限,防御方往往希望阻止這部分文件擁有過高的權限。

那麼,我們可以去除正常PHP腳本的可寫權限,然後只對有寫權限的PHP腳本實施命令執行等防御策略的阻斷邏輯。這樣即不會影響到業務的使用,又達到了預設場景的防護目標。不過這樣的思路,需要禁用chmod等可以修改文件權限的函數。

2) 使用白名單邏輯

粗暴一點的可以用文件名白名單,也就是業務報備過的文件不受阻斷,其它不認識的文件一律禁止。優雅一點的可以對函數參數做白名單,比如提取正常PHP腳本執行命令的參數或者代碼特征,對其進行放行,不認識的特征一律阻斷。

3) 使用黑名單邏輯

設定一些已知惡意腳本的黑特征參數,類似於殺毒軟件早期的特征碼思路。

上述思路在企業推廣時,需要和業務有足夠充分的配合,也都有不完美的地方,如果大家有更多方案或者思路,歡迎與我共同探討。

5 未來

利用PHP擴展可以做的事情還是比較多,比如在漏洞檢測方面、對數據庫函數參數過濾、阻斷SQL注入、阻斷存儲型XSS等場景都有非常大的想象空間。甚至在代碼審計這塊也可以考慮,國內有個大牛已經有比較成熟的開源產品,TAINT (作者:laruence),大家可能都已經比較熟悉了,就暫時不做贅述了。

行文比較倉促,有不足的地方請諒解,有任意疑問或建議歡迎聯系pandas(小毛驢)切磋交流。